Berikut adalah terjemahan Bahasa Indonesia dari artikel berjudul “What I Noticed at RSA (And Why It Matters)”, yang membahas perbedaan antara UEBA dan ITDR, serta mengapa hal itu penting dalam konteks keamanan siber modern:

Apa yang Saya Amati di RSA (Dan Mengapa Itu Penting)

Saya baru saja kembali dari Konferensi RSA. Saya kelelahan, tetapi juga merasa bersemangat melihat banyaknya alat keamanan baru dan inovasi yang dipamerkan. Saat saya menjelajahi lautan booth, satu tren mencolok: Identity Threat Detection and Response (ITDR) ada di mana-mana.

Menurut Gartner, ITDR adalah subkategori dari deteksi dan respons ancaman yang fokus pada perlindungan sistem identitas dan pendeteksian ancaman berbasis identitas. Ini masuk akal—serangan berbasis kredensial adalah masalah besar. Namun, saat saya mendengarkan presentasi demi presentasi, ada sesuatu yang mengganggu saya. Pesan yang disampaikan soal ITDR terdengar sangat mirip dengan apa yang telah dilakukan Exabeam selama bertahun-tahun melalui User and Entity Behavior Analytics (UEBA)—menggunakan analisis perilaku untuk membuat baseline perilaku normal dan mendeteksi anomali.

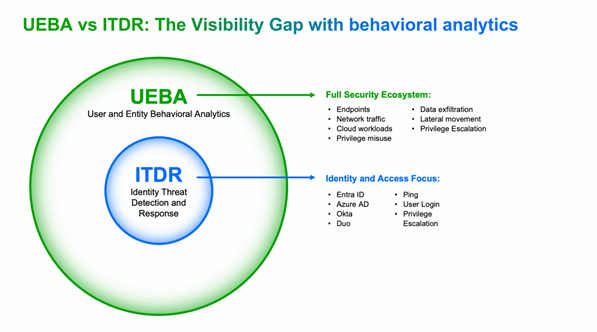

Bagi para pemimpin keamanan yang sedang mencari solusi, saya bisa mengerti jika ini membingungkan. Baik ITDR maupun UEBA mengklaim dapat mendeteksi kredensial yang dikompromikan dan ancaman dari dalam. Tapi inilah perbedaannya yang krusial: UEBA tidak hanya mencakup ancaman berbasis identitas—UEBA mencakup seluruh rantai serangan.

Blog ini akan menguraikan perbedaan antara ITDR dan UEBA, peran ITDR, dan mengapa Exabeam memberikan solusi yang lebih luas dan siap menghadapi masa depan.

Mengapa ITDR Mendapat Banyak Sorotan

Identitas telah menjadi medan pertempuran baru. Laporan DBIR Verizon 2024 menemukan bahwa 68% pelanggaran melibatkan elemen manusia yang tidak berbahaya—seperti jatuh ke dalam jebakan phishing, kesalahan konfigurasi, atau penanganan data yang ceroboh. Jika penyerang bisa login, mereka tidak perlu membobol sistem.

Solusi ITDR dirancang untuk mengatasi ini. Mereka memantau sistem identitas seperti Active Directory, Okta, atau Entra ID, mengawasi aktivitas kredensial mencurigakan (misalnya, password spraying, penyalahgunaan hak akses), dan memicu peringatan ketika anomali identitas terdeteksi.

Ini kemampuan yang sangat berguna—terutama karena kompromi berbasis identitas tetap menjadi taktik paling umum dalam serangan modern. Tapi kenyataannya: identitas hanya satu bagian dari gambaran besar.

UEBA: Identitas Plus Segala Hal Lainnya

Di sinilah Exabeam UEBA tampil menonjol.

Sama seperti ITDR, UEBA mendeteksi kredensial yang dikompromikan, ancaman dari dalam, pergerakan lateral, dan perilaku akun yang tidak biasa. Namun berbeda dengan ITDR yang berfokus sempit pada sistem identitas, UEBA:

- Mengambil data dari berbagai sumber—endpoint, jaringan, cloud, aplikasi, sistem identitas, dan intelijen ancaman

- Membangun baseline perilaku, melacak tidak hanya siapa yang login, tetapi juga sistem apa yang mereka akses, berapa banyak data yang mereka ambil, dan bagaimana mereka menggunakan hak akses

- Mengorelasikan berbagai sinyal, menghubungkan anomali lintas sistem untuk mengungkap pola serangan kompleks seperti pergerakan lateral atau eskalasi hak akses

Exabeam telah mengembangkan UEBA selama lebih dari satu dekade dengan model pembelajaran mesin yang melacak pengguna dan entitas di lingkungan cloud, on-prem, dan hybrid. Hasilnya: pandangan risiko yang menyeluruh.

👉 Inilah perbedaan kritisnya. Banyak solusi yang menyebut diri mereka UEBA saat ini sebenarnya hanyalah ITDR dalam kemasan—berfokus hanya pada identitas, bukan seluruh rangkaian serangan.

Kasus Penggunaan Kritis: Melampaui Identitas

Exabeam UEBA mencakup banyak kasus penggunaan yang tidak dirancang untuk ditangani oleh ITDR, termasuk:

- Serangan tanpa malware / Living-off-the-Land (LotL)

- Pergerakan lateral antar host dan domain

- Eskalasi dan penyalahgunaan hak istimewa

- Perilaku admin jahat dan pelanggaran kebijakan

- Eksfiltrasi data mencurigakan (misalnya, pengunduhan file massal)

- Kompromi akun layanan

- Eksploitasi miskonfigurasi cloud

- Pola perilaku berisiko lintas sistem

ITDR tetap berfokus pada deteksi identitas. Tapi penyerang tidak diam di satu tempat—mereka berpindah, menaikkan hak akses, dan menghindari deteksi. UEBA memberi visibilitas terhadap semua itu.

Mengapa Cakupan Luas Itu Penting: Rantai Serangan Modern

Mari kita lihat secara menyeluruh. Kerangka MITRE ATT&CK® menguraikan 14 tahap siklus serangan. Kompromi identitas hanyalah satu langkah. Serangan dunia nyata melibatkan banyak tahap:

- Akses awal (kompromi kredensial)

- Pergerakan lateral (penyebaran antar host)

- Eskalasi dan penyalahgunaan hak istimewa (baik di sistem identitas maupun di endpoint/cloud/jaringan)

- Pengumpulan dan eksfiltrasi (pencurian data)

- Penghindaran deteksi (menghapus jejak)

Alat ITDR umumnya berhenti di tahap pertama. Exabeam UEBA terus melacak setiap pergerakan, memberi tim SOC gambaran lengkap untuk bertindak dengan tegas.

UEBA vs ITDR: Perbandingan Langsung

Titik Buta: Identitas Non-Manusia (Non-Human Identities)

Dalam lingkungan digital saat ini, identitas non-manusia (NHI) melebihi identitas manusia dengan rasio mengejutkan: 92 banding 1. Ini menciptakan kesenjangan deteksi yang signifikan.

Alat ITDR dirancang untuk login pengguna manusia. Mereka kesulitan mendeteksi penyalahgunaan akun layanan, kunci API, atau container—kecuali identitas tersebut memicu peringatan dalam sistem identitas.

Exabeam UEBA tidak bergantung hanya pada sistem identitas. Ia membangun baseline perilaku untuk setiap entitas—pengguna, mesin, layanan, atau bot—dan mendeteksi anomali berdasarkan konteks. Artinya, Exabeam mampu mendeteksi otomasi liar, akun layanan yang dibajak, atau perilaku API yang mencurigakan tanpa perlu sinyal dari sistem identitas.

Microsoft UEBA: Tinjauan Lebih Dalam

Microsoft Sentinel mengklaim memiliki kapabilitas UEBA dalam SIEM-nya. Di atas kertas, ini terdengar bagus—tapi jika Anda menelusuri lebih jauh, analitiknya berfokus pada sinyal identitas dan ekosistem Microsoft.

Faktanya: “UEBA” versi Microsoft berkisar pada analitik berbasis identitas, yang terikat erat dengan aktivitas di Entra ID, login berisiko, penyalahgunaan hak istimewa, dan tata kelola identitas.

Dengan kata lain: Ini lebih mirip ITDR daripada UEBA sejati.

UEBA Sejati Membutuhkan:

- Baseline perilaku yang mencakup cloud, jaringan, endpoint, dan data identitas

- Korelasi anomali di semua lapisan, serta dukungan untuk solusi multi-vendor—bukan hanya produk Microsoft

- Visibilitas terhadap seluruh rantai serangan (attack chain)

Analitik Microsoft berguna dalam lingkungan yang berfokus pada identitas, tetapi tidak mencapai potensi penuh UEBA.

Exabeam UEBA melakukan semua yang dilakukan Microsoft—dan lebih jauh lagi, menjangkau di luar identitas dan bekerja di lingkungan heterogen.

Contoh Dunia Nyata: Melihat Gambaran Lengkap

Sebuah perusahaan Fortune 500 mengalami serangan diam-diam yang dimulai dengan kompromi kredensial. Solusi ITDR mereka memang berhasil mendeteksi login tersebut—tetapi tidak ada peringatan lanjutan.

Exabeam UEBA menghubungkan semua titik kejadian:

- Pergerakan lateral antar server

- Aktivasi akun admin yang sebelumnya tidak aktif

- Eksfiltrasi data IP secara bertahap

- Upaya menonaktifkan alat keamanan

Exabeam merangkai semua perilaku ini menjadi satu garis waktu ancaman yang terkoordinasi, memungkinkan tim keamanan merespons dengan cepat dan efektif.

UEBA Itu Langka—Dan Sangat Penting

Solusi ITDR memang memberikan perlindungan yang berharga. Namun mereka hanya mencakup satu bagian dari teka-teki deteksi ancaman.

Jika Anda ingin visibilitas terhadap bagaimana serangan berkembang di seluruh sistem—bukan hanya identitas—maka Anda membutuhkan UEBA yang matang dan menyeluruh.

Exabeam UEBA memberikan apa yang hanya diklaim oleh vendor lain:

- Deteksi di seluruh pengguna, endpoint, cloud, jaringan, dan aplikasi

- Korelasi sinyal menjadi garis waktu yang jelas

- Dukungan untuk entitas manusia dan non-manusia

- Skalabilitas dan akurasi yang terbukti di lingkungan produksi

👉 Jangan puas dengan deteksi yang hanya berfokus pada identitas atau jargon pemasaran.

Pilihlah platform yang benar-benar dirancang untuk mengungkap seluruh cerita di balik setiap ancaman.

Ingin Menyelami Lebih Dalam UEBA Spektrum Penuh?

Unduh e-book gratis, The Ultimate Guide to User and Entity Behavior Analytics, untuk menjelajahi use case, teknik deteksi, dan praktik terbaik di balik UEBA modern.

Infrastruktur IT yang kuat adalah kunci pertumbuhan bisnis. LogRhythm menyediakan solusi terbaik, mulai dari jaringan, storage, cloud, hingga keamanan siber, yang diintegrasikan oleh iLogo Indonesia agar sesuai dengan kebutuhan bisnis Anda.

Pelajari lebih lanjut di logrhythm.ilogoindoneia.id dan konsultasikan kebutuhan IT Anda dengan kami!